Du bist bei einem Penetrationstest durchgefallen... was nun?

Was ist ein Penetrationstest?

Ein Penetrationstest (oder Pen Test) ist eine Sicherheitsprüfung, bei der ein Cybersicherheitsexperte versucht, Schwachstellen in einem System zu finden und auszunutzen. Ziel ist es, reale Angriffe zu simulieren und Schwachstellen zu identifizieren, bevor es Hacker tun.

Du wirst oft einen weiteren Begriff im Zusammenhang mit „Pen Test“ hören: Schwachstellenscan.

Der Unterschied ist wichtig.

- Ein Schwachstellenscan ist automatisiert. Er durchsucht dein System und meldet potenzielle Probleme.

- Ein Penetrationstest ist manuell und praxisnah. Eine echte Person versucht aktiv, Schwachstellen auszunutzen.

Stell es dir so vor:

- Ein Schwachstellenscan ist wie ein Rauchmelder; er sagt dir, dass es vielleicht brennt, aber schlägt auch Alarm, wenn du die Pasta anbrennen lässt.

- Ein Penetrationstest ist ein Feuerwehrmann, der durch dein Gebäude geht und dir genau zeigt, was brennen wird und wie schnell.

Warum Penetrationstests wichtig sind

Ein großer Teil der Cyberkriminalität ist nicht gezielt, sondern opportunistisch. Angreifer führen Schwachstellenscans auf tausenden Websites durch und nutzen jede gefundene Schwachstelle aus. Wenn dein System eine bekannte Schwachstelle hat, ist es nur eine Frage der Zeit, bis jemand sie findet und ausnutzt. Deine beste Verteidigung ist es, ihnen zuvorzukommen und die Lücken zu schließen.

Die meisten Penetrationstestberichte sind anhand gängiger Schwachstellen-Frameworks wie den OWASP Top 10 strukturiert. Die OWASP Top 10 listen die häufigsten Risiken für Webanwendungen auf, darunter:

- Fehlerhafte Authentifizierung

- Injection-Schwachstellen (SQL-Injection, Command Injection)

- Fehlkonfigurationen der Sicherheit

- Cross-site scripting (XSS)

- Offenlegung sensibler Daten

Das erleichtert dir zwar die Behebung von Schwachstellen, dient aber gleichzeitig auch als Einkaufsliste für Angreifer. Wenn dein Bericht OWASP-Ergebnisse enthält, bedeutet das einfach, dass deine Anwendung eine oder mehrere bekannte Schwachstellenarten enthält.

Du bist durch den Penetrationstest gefallen

Du hast einen Test beauftragt. Der Bericht kommt zurück. Er listet mehrere kritische Sicherheitslücken in deiner Webanwendung auf. Was nun?

Atme zuerst tief durch; es ist nicht so schlimm, wie es klingt. Ein nicht bestandener Penetrationstest kann stressig sein, aber denk daran: Es ist kein Sicherheitsvorfall. Penetrationstests sind diagnostisch, nicht katastrophal.

Das Ziel eines Penetrationstests ist es, Schwachstellen zu finden. Wenn dein Bericht also Ergebnisse enthält, hat der Test funktioniert.

Der Bericht zeigt dir, wo potenzielle Probleme liegen, nicht wo du bereits kompromittiert wurdest.

Außerdem ist nicht alles, was als kritisch eingestuft wird, tatsächlich kritisch.

Schweregrad ist nicht gleich Auswirkung

Die meisten Berichte klassifizieren Befunde als kritisch, hoch, mittel, niedrig und informativ. Das ist ein nützlicher Ausgangspunkt, aber nicht das vollständige Bild.

Der Schweregrad spiegelt das technische Risiko wider, nicht die geschäftliche Auswirkung. Und das ist nicht immer dasselbe.

Zum Beispiel:

- Eine Distributed-Denial-of-Service (DDoS)-Schwachstelle in einem Paket, das nur zum Bauen deiner Anwendung verwendet wird und nicht in der Produktion läuft, kann als kritisch eingestuft sein, hat aber wenig reale Auswirkungen.

- Eine Schwachstelle, die Zugriff auf deine Kundendatenbank ermöglicht, könnte als hoch eingestuft sein, wäre aber bei Ausnutzung katastrophal für dein Unternehmen.

Der Kontext ist entscheidend.

Wie man priorisiert

Ich weiß, es ist verlockend, einfach Probleme zu beheben, um den Penetrationstest zu bestehen, aber das ist das falsche Ziel. Den Test zu bestehen ist nicht das eigentliche Ziel; ein sicheres System ist es. Dafür musst du nach geschäftlicher Auswirkung priorisieren.

Frag dich:

- Kann diese Schwachstelle Kundendaten offenlegen?

- Ermöglicht sie die Ausführung von Code aus der Ferne?

- Kann sie die Authentifizierung kompromittieren?

- Ist die anfällige Komponente überhaupt für Angreifer erreichbar?

Kein Penetrationstester kennt dein System so gut wie dein Entwicklungsteam. Dieser Kontext ist entscheidend.

Kategorisieren

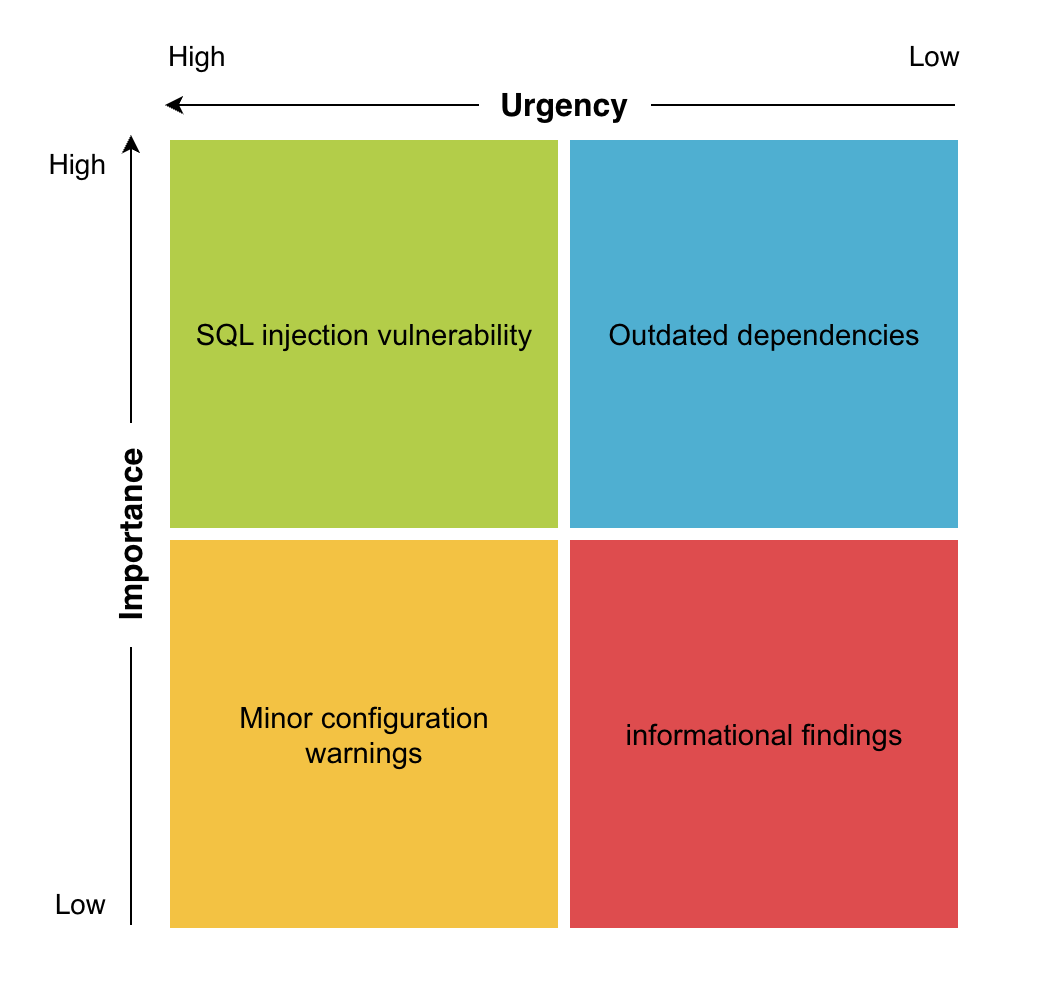

Im Idealfall würdest du alle Fehler auf einmal beheben, aber in der Realität musst du priorisieren. Eine gute Idee ist es, die Eisenhower-Matrix zu verwenden. Die Eisenhower-Matrix hilft dabei, Aufgaben nach Dringlichkeit und Wichtigkeit zu priorisieren. Für dich könnte das so aussehen:

Wo anfangen?

Sobald du deine Prioritäten festgelegt hast, beginne mit wirklich kritischen Schwachstellen. Sie stellen die unmittelbarste Bedrohung dar. Beispiele für wirklich kritische Schwachstellen:

- SQL Injection

- Umgehung der Authentifizierung

- Remote code execution

- Server-side request forgery

- Offen zugängliche Admin-Oberflächen

Das sind Schwachstellen, die zu Datenverlust oder Systemübernahme führen können. Mit anderen Worten: Sie sind unmittelbar ausnutzbar und können dein Geschäft gefährden. In unserem vorherigen Beispiel – die Schwachstelle, die einem Hacker Zugriff auf deine Kundendatenbank ermöglicht? Genau damit solltest du anfangen.

Einfach gesagt: Lösche das Feuer, bevor du die Wände neu streichst.

Was als Nächstes behoben werden sollte

Was du als Nächstes tust, liegt bei dir, aber wir würden nicht direkt mit den nächsten „hohen“ Aufgaben weitermachen. Stattdessen solltest du auf schnelle Sicherheitsgewinne abzielen. Solche Quick Wins können so einfach sein wie das Aktualisieren von Abhängigkeiten oder kleine Refactorings. Für dich könnten das zum Beispiel sein:

- Veraltete Abhängigkeiten aktualisieren

- Unnötige Ports schließen

- Serverpakete aktualisieren

- Security-Header aktivieren

- Debug-Endpunkte entfernen

- Falsch konfigurierte Berechtigungen korrigieren

Warum?

- Sie reduzieren schnell die gesamte Angriffsfläche

- Sie schaffen Momentum

- Mehrere „kleine“ Probleme können sich manchmal zu kritischen Exploits kombinieren

Für uns ist es wichtiger, die Gesamtzahl der Schwachstellen schnell zu reduzieren, als sie einzeln nacheinander abzuarbeiten.

Änderungen sorgfältig umsetzen

Sicherheitskorrekturen sollten derselben Disziplin folgen wie normale Entwicklung.

- Änderung umsetzen

- Funktionalität testen

- Bestätigen, dass die Schwachstelle behoben ist

- Sicherstellen, dass keine neuen Schwachstellen eingeführt wurden

Das ist besonders wichtig bei der Behebung von Authentifizierungs- oder datenbankbezogenen Schwachstellen. Sei darauf vorbereitet, selbst tief einzusteigen, oder ziehe jemanden hinzu, der dich dabei unterstützen kann, wenn du kein Sicherheitsexperte oder Entwickler bist.

Nach den Korrekturen

Du hast Änderungen vorgenommen, gründlich getestet – und jetzt? Du bist fast am Ziel. Jetzt musst du deine Arbeit formell validieren.

- Schwachstellenscans durchführen

- Einen Retest beim Penetrationstest-Anbieter anfordern

- Überprüfen, dass die Befunde geschlossen sind

- Kurz feiern

Wann man Experten hinzuziehen sollte

Einige Befunde erfordern Änderungen auf Architektur- oder Framework-Ebene. In Django-Anwendungen umfassen typische Penetrationstestbefunde beispielsweise:

- Unsichere Authentifizierung oder Sitzungsverwaltung

- Fehlende Security-Header

- Unsichere Datei-Uploads

- Cross-Site-Scripting-Schwachstellen

- Veraltete Python- oder Django-Abhängigkeiten

Django bietet starke integrierte Schutzmechanismen, aber nur, wenn sie korrekt konfiguriert sind. Wenn du ein erfahrenes Django-Entwicklungsteam hast, können diese Probleme meist intern gelöst werden. Viele Unternehmen mit erfolgreichen Webanwendungen haben jedoch kein dediziertes Engineering- oder Sicherheitsteam. Manchmal sind die ursprünglichen Entwickler nicht mehr da oder die Anwendung wird von einem kleinen Produktteam betreut.

Wir können helfen

Bei djangsters helfen wir Teams dabei, von einem nicht bestandenen Penetrationstest zu einer sicheren Anwendung zu gelangen. Wir unterstützen bei:

- Überprüfung und Erklärung von Berichten

- Priorisierung von Schwachstellen basierend auf realem Risiko

- Behebung von Django-spezifischen Problemen

- Lösung von OWASP-Befunden

- Härtung von Deployment und Konfiguration

- Einführung automatisierter Tools wie Dependabot, um Abhängigkeiten sicher zu halten

Ob die Lösung einfach oder architektonisch ist – erfahrene Unterstützung kann die Zeit bis zur Lösung erheblich verkürzen. Wenn du kürzlich einen Bericht mit kritischen Sicherheitslücken in deiner Webanwendung erhalten hast, kannst du dich gerne melden. Wir schauen uns die Befunde an und helfen dir, einen klaren Maßnahmenplan zu erstellen.

Abschließende Gedanken

Wir haben es bereits gesagt: Sicherheit ist ein fortlaufender Prozess, kein einmaliges Ereignis. Einen Penetrationstest heute zu bestehen, garantiert nicht, dass du morgen bestehst. Du musst kontinuierlich dranbleiben, um beim nächsten Sicherheitsaudit nicht durchzufallen. Halte deine Anwendung aktuell, führe gelegentlich Schwachstellenscans durch, und wenn etwas auftaucht, behebe es. Wenn sich das nach Whack-a-Mole anhört, dann herzlichen Glückwunsch – du beginnst zu verstehen, warum Sicherheit ein so großes Thema ist.

Das Ziel ist nicht nur, Tests zu bestehen, sondern an einen Punkt zu kommen, an dem das Bestehen zur Routine wird und keinen Stress mehr verursacht.